#774139

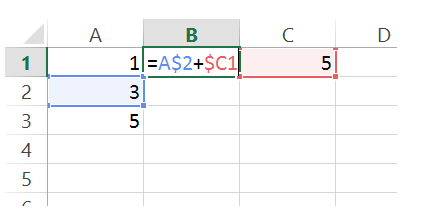

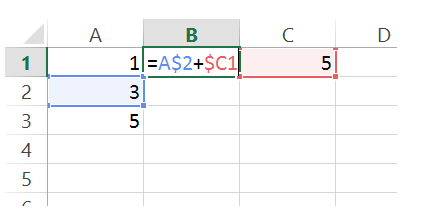

#774139: Если в таблице Excel в ячейку В1 введена формула (см рис.), то при копировании формулы в ячейку В2 в ней получится … /images/20001-30000/28510/28510-16.jpg

Если в таблице Excel в ячейку В1 введена формула (см рис.), то при копировании формулы в ячейку В2 в ней получится …

Варианты ответа:

- 8

- 10

- 5

- 3

🔒 Ответ будет доступен после оплаты

Курс посвящён изучению принципов и технологий обеспечения безопасности данных в современных информационных системах. Рассматриваются методы предотвращения киберугроз, включая атаки на конфиденциальность, целостность и доступность информации. Особое внимание уделяется практическим аспектам защиты от утечек, взлома и несанкционированного доступа, а также правовым и организационным мерам информационной безопасности. Студенты освоят инструменты криптографии, анализа рисков и разработки защищённых решений, что необходимо для работы в условиях цифровой трансформации.

Курс посвящён изучению принципов и технологий обеспечения безопасности данных в современных информационных системах. Рассматриваются методы предотвращения киберугроз, включая атаки на конфиденциальность, целостность и доступность информации. Особое внимание уделяется практическим аспектам защиты от утечек, взлома и несанкционированного доступа, а также правовым и организационным мерам информационной безопасности. Студенты освоят инструменты криптографии, анализа рисков и разработки защищённых решений, что необходимо для работы в условиях цифровой трансформации.

Похожие вопросы по дисциплине

📚 Похожие вопросы по этой дисциплине

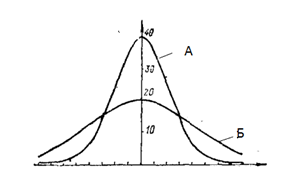

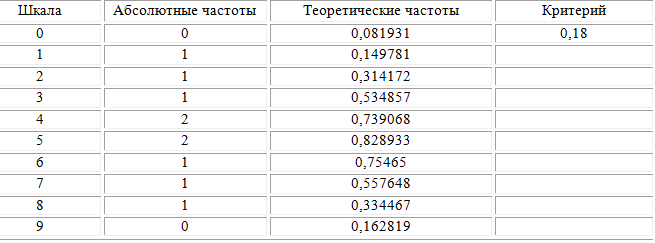

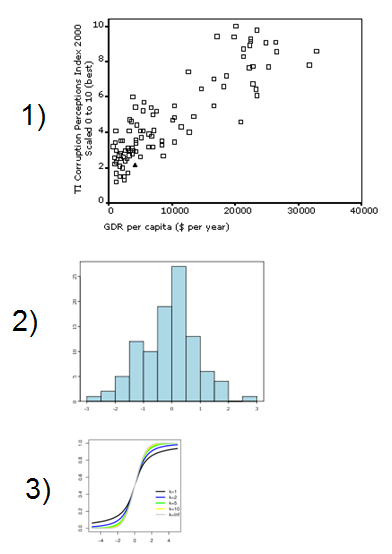

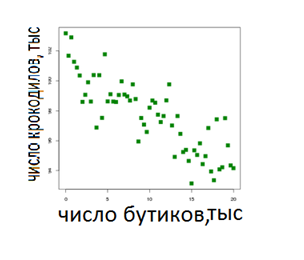

Для решения задач статистического анализа используются программные пакеты … Распределения А (см. рис.) отличается от распределения Б …